Większość przewodników po MiCA radzi wynająć prawnika. To konieczne, ale niewystarczające. Regulacja nakłada konkretne wymagania techniczne, które Twój zespół inżynierski musi zaimplementować: maszynowo odczytywalne white papery w formacie iXBRL, logikę restrykcji transferów on-chain, systemy weryfikacji rezerw, strukturalne raportowanie danych w schematach JSON określonych przez ESMA oraz infrastrukturę odporności operacyjnej wymaganą przez DORA.

Okresy przejściowe wygasają w poszczególnych państwach członkowskich UE do lipca 2026, a ponad 53 licencje CASP zostały już przyznane. Okno czasowe na budowę zgodnej infrastruktury się zamyka. Ta checklista tłumaczy język regulacyjny MiCA na zadania inżynierskie – uporządkowane priorytetami, zmapowane do konkretnych artykułów regulacji i zorganizowane wokół decyzji architektonicznych, przed którymi stoją zespoły platform tokenizacji właśnie teraz.

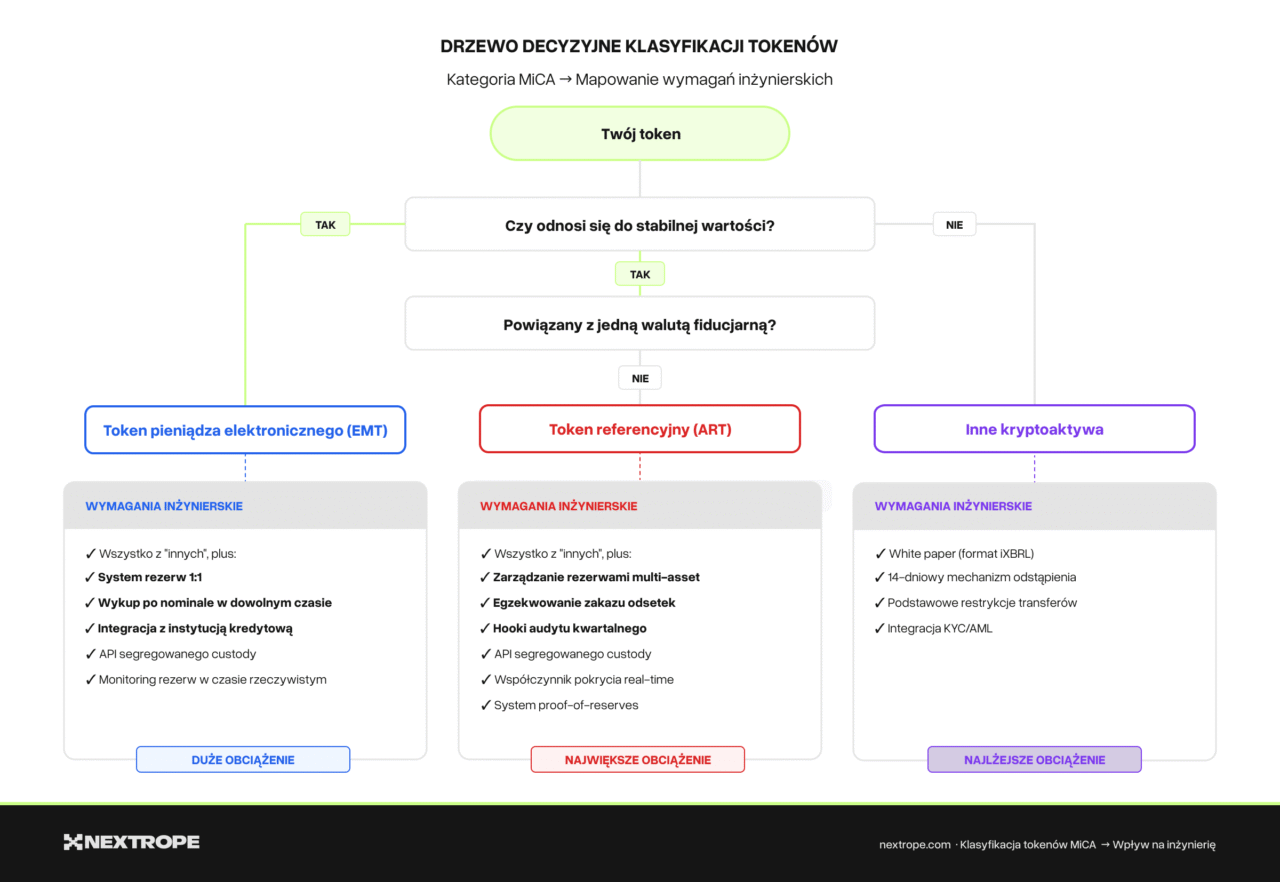

1. Klasyfikacja tokenu determinuje Twoją architekturę

Zanim napiszesz pierwszą linijkę kodu smart kontraktu, Twój zespół potrzebuje definitywnej odpowiedzi na pytanie o klasyfikację tokenu. MiCA definiuje trzy kategorie, a każda z nich niesie fundamentalnie różne wymagania inżynierskie.

Tokeny powiązane z aktywami (ART) stabilizują wartość względem szerokiego koszyka instrumentów — walut, surowców lub innych kryptoaktywów. Jeśli Twoja platforma tokenizuje nieruchomości zabezpieczone mieszanym collateralem lub emituje tokeny powiązane z indeksem surowcowym, prawdopodobnie jesteś w kategorii ART.

Implikacje inżynierskie są poważne: potrzebujesz smart kontraktów zarządzania rezerwami z segregowanym custody, hooków do audytów kwartalnych, mechanizmów wykupu i co kluczowe – logiki uniemożliwiającej jakąkolwiek formę naliczania odsetek (Artykuł 40).

Ten ostatni punkt to pułapka. Każda korzyść związana z czasem utrzymywania tokenu, w tym nagrody ze stakingu, kompensacja netto czy zniżki skorelowane z czasem utrzymywania tokenu, narusza MiCA. Twoje smart kontrakty muszą być zaprojektowane tak, aby było to strukturalnie niemożliwe.

Tokeny będące pieniądzem elektronicznym są powiązane 1:1 z jedną walutą fiducjarną. Jeśli emitujesz stablecoina zabezpieczonego EUR, budujesz EMT. Obciążenie inżynierskie skupia się tu na wykupie: posiadacze tokenów muszą mieć możliwość wykupu po wartości nominalnej w dowolnym momencie. Twoje kontrakty potrzebują atomowych procesów wykupu, weryfikacji rezerw w czasie rzeczywistym oraz integracji z autoryzowanymi instytucjami kredytowymi do rozliczenia fiat.

Inne kryptoaktywa (tokeny użytkowe, tokeny governance) podlegają lżejszym wymaganiom technicznym, głównie publikacji white paperu i mechanizmowi 14-dniowego prawa odstąpienia dla posiadaczy detalicznych. Ale nie lekceważ wymagań technicznych dotyczących formatowania white paperu.

Decyzja o klasyfikacji wpływa na cały Twój stack. Jeśli budujesz platformę tokenizacji obsługującą wiele typów tokenów, Twoja architektura musi być wystarczająco modularna, aby stosować odpowiednią warstwę compliance dla danej kategorii tokenu. To właśnie tutaj standardy takie jak ERC-3643 (z wbudowanymi rejestrami tożsamości i compliance) lub ERC-1400 (z restrykcjami transferu opartymi na partycjach) stają się decyzjami architektonicznymi, a nie tylko preferencjami standardu tokenowego.

Szczegółowe porównanie tych standardów w kontekście MiCA znajdziesz w naszej analizie ERC-3643 vs ERC-1400.

Deliverable inżynierski: moduł klasyfikacji tokenów, który mapuje każdy wyemitowany token do jego kategorii MiCA i automatycznie stosuje odpowiedni zestaw reguł compliance – wymagania rezerwowe, restrykcje transferów, prawa do wycofania i obowiązki raportowe.

2. Warstwa compliance smart kontraktów

MiCA nie narzuca konkretnych architektur smart kontraktów, ale jej wymagania tworzą jasny zestaw ograniczeń, które Twoje kontrakty muszą egzekwować on-chain.

Restrykcje transferów i wiązanie tożsamości

Każdy transfer tokenu na platformie zgodnej z MiCA musi przejść przez kontrolę compliance. Minimum obejmuje:

- Egzekwowanie whitelisty. Tylko zweryfikowane (KYC) adresy mogą posiadać i transferować tokeny. Wymaga to on-chainowego rejestru tożsamości czyli mapowania adresów do zweryfikowanych claimów tożsamości. Framework ONCHAINID z ERC-3643 lub customowy kontrakt ClaimRegistry mogą służyć temu celowi.

- Kontrole jurysdykcyjne. MiCA to regulacja UE, ale Twoja platforma może obsługiwać globalnych użytkowników. Logika transferu musi weryfikować, że zarówno nadawca, jak i odbiorca są uprawnieni zgodnie z regułami jurysdykcyjnymi tokenu i wymaganiami odpowiedniego NCA.

- Możliwość zamrożenia transferów. Właściwe organy mogą zarządzić zamrożenie aktywów. Twoje kontrakty potrzebują mechanizmu pauzy kontrolowanego przez admina, z zakresem na poszczególne adresy lub token-wide, z odpowiednią kontrolą dostępu (multi-sig lub timelock).

14-dniowe prawo odstąpienia (posiadacze detaliczni)

Dla tokenów sprzedanych bezpośrednio przez emitenta (jeszcze niedopuszczonych do obrotu) posiadacze detaliczni mają bezwarunkowe 14-dniowe prawo odstąpienia. Poprawne zaimplementowanie tego wymaga:

- rejestru timestampów zakupu śledzącego, kiedy każdy posiadacz detaliczny nabył tokeny bezpośrednio od emitenta

- funkcji wycofania wywoływalnej w oknie 14 dni, zwracającej pełną kwotę zakupu bez żadnych opłat

- logiki rozróżniającej zakupy z emisji pierwotnej (prawo odstąpienia obowiązuje) od zakupów na rynku wtórnym (prawo odstąpienia nie obowiązuje)

To nietrywialne, jeśli Twoja platforma obsługuje zarówno rynek pierwotny, jak i wtórny. Potrzebujesz czystego rozdzielenia flowów emisji i obrotu.

Logika zakazu odsetek (ART)

Artykuł 40 zabrania jakiegokolwiek wynagrodzenia powiązanego z czasem utrzymywania dla ART. Jeśli Twoja platforma implementuje staking, yield lub jakąkolwiek korzyść ważoną czasem, Twoje smart kontrakty muszą strukturalnie wykluczać tokeny sklasyfikowane jako ART z tych mechanizmów.

Współdzielony kontrakt stakingowy akceptujący dowolny ERC-20 to naruszenie compliance czekające na okazję. Implementuj kontrole typu tokenu na poziomie kontraktu, nie tylko frontendu.

Deliverable inżynierski: kontrakt middleware’u compliance (lub moduł w ramach kontraktu tokenowego) egzekwujący restrykcje transferów, prawa do wycofania i reguły specyficzne dla kategorii. Powinien być możliwy do aktualizacji – standardy techniczne Level 2 MiCA są wciąż dopracowywane przez ESMA.

3. White Paper i wymagania formatu maszynowo-odczytywalnego

White paper MiCA to nie PDF, który uploadujesz na stronę. Od grudnia 2025 ESMA wymaga, aby white papery były publikowane w formacie iXBRL (inline eXtensible Business Reporting Language) czyli tym samym maszynowo odczytywalnym standardzie używanym w raportowaniu finansowym pod ESEF.

To konkretne zadanie inżynierskie, które większość zespołów nie docenia. Oto co jest wymagane:

- Zgodność z taksonomią XBRL. ESMA opublikowała taksonomię XBRL specyficzną dla MiCA w sierpniu 2025. Dane Twojego white paperu muszą mapować się do elementów tej taksonomii. Oznacza to strukturyzację metadanych tokenu, informacji o emitencie, ujawnień ryzyka i opisów praw jako otagowanych pól danych, a nie tekstu swobodnego.

- Rendering iXBRL. White paper musi być czytelny dla człowieka (renderowany jako HTML), jednocześnie zawierając maszynowo odczytywalne tagi XBRL. Wymaga to albo specjalistycznego narzędzia do tworzenia iXBRL, albo custom’owego pipeline’u, który przyjmuje ustrukturyzowane dane i generuje zgodny output iXBRL.

- Integracja z rejestrem ESMA. White papery są przesyłane do właściwego organu, a następnie komunikowane do ESMA w celu umieszczenia ich publicznym rejestrze. Twoja platforma powinna automatyzować jak najwięcej z tego procesu: generowanie zgodnych plików, walidację względem taksonomii i przygotowanie pakietu notyfikacyjnego.

ESMA opublikowała przykłady oparte na Excelu dla każdego typu tokenu, demonstrując oczekiwany format. Są dostępne na stronie ESMA MiCA i służą jako praktyczne referencje dla Twojej implementacji.

Deliverable inżynierski: Pipeline generowania white paperów, który przyjmuje ustrukturyzowane dane tokenu i emitenta jako input i produkuje zwalidowany output iXBRL zgodny z taksonomią ESMA. Jeśli Twoja platforma obsługuje wielu emitentów, staje się to narzędziem self-service ze znaczącym wyróżnikiem produktowym.

4. Architektura zarządzania rezerwami (ART i EMT)

Jeśli Twoja platforma emituje lub zarządza tokenami referencyjnymi lub tokenami pieniądza elektronicznego, zarządzanie rezerwami jest najbardziej złożonym architektonicznie wymogiem compliance.

Skład rezerw i segregacja

Emitenci ART muszą utrzymywać rezerwy równe 100% wyemitowanych tokenów, przechowywane na segregowanych rachunkach u autoryzowanych opiekunów(custodian). Dla Twojego zespołu inżynierskiego oznacza to:

- Integracja z segregowanym custody. Twoja platforma musi łączyć się z jednym lub wieloma autoryzowanymi pod MiCA custodianami przez API. Aktywa rezerwowe nie mogą być mieszane z funduszami operacyjnymi.

- Śledzenie rezerw w czasie rzeczywistym. Zbuduj serwis monitoringu rezerw, który ciągle śledzi wartość aktywów rezerwowych względem podaży wyemitowanych tokenów. Każdy niedobór musi wyzwalać alerty i potencjalnie wstrzymywać nową emisję.

- Kompozycja rezerw multi-asset. Rezerwy ART mogą obejmować wiele typów aktywów. Twój system potrzebuje silnika wyceny, który wycenia heterogeniczne aktywa rezerwowe i agreguje je w jeden współczynnik pokrycia.

Proof of Reserves

Chociaż MiCA nie wymaga on-chain proof of reserves, implementacja takiego rozwiązania jest zarówno przewagą konkurencyjną, jak i praktycznym narzędziem compliance. System proof of reserves oparty na drzewie Merkle’a pozwala:

- Zewnętrznym audytorom weryfikować pokrycie rezerw bez dostępu do pełnej bazy rezerw.

- Posiadaczom tokenów niezależnie weryfikować, że ich posiadane aktywa są zabezpieczone.

- Automatyczne raportowanie kwartalne (MiCA wymaga regularnych audytów rezerw przez firmy zatwierdzone przez EBA).

Mechanika wykupu

Posiadacze EMT mogą wykupywać tokeny po wartości nominalnej w dowolnym momencie. Posiadacze ART mają prawa do wykupu określone w white paperze. Twoje kontrakty muszą implementować:

- Funkcję wykupu, która pali tokeny i wyzwala rozliczenie fiat (lub aktywów rezerwowych).

- Logikę zarządzania płynnością zapewniającą wystarczające płynne rezerwy na żądania wykupu.

- Integrację rozliczeniową z instytucjami kredytowymi do wypłat fiat.

Deliverable inżynierski: Moduł zarządzania rezerwami z integracją API custodiana, monitoringiem pokrycia w czasie rzeczywistym, generowaniem proof-of-reserves i flow’ami rozliczeniowymi wykupu.

5. DORA: Wymagania odporności O=operacyjnej

Podmioty regulowane pod MiCA podlegają również Digital Operational Resilience Act (DORA), który stał się egzekwowalny od stycznia 2025. DORA nie jest opcjonalna i dotyczy wszystkich CASP i emitentów tokenów. Dla Twojego zespołu infrastrukturalnego DORA dodaje następujące wymagania:

Framework zarządzania ryzykiem ICT

Twoja platforma musi wdrożyć i udokumentować kompleksowy framework zarządzania ryzykiem ICT obejmujący:

- Inwentaryzację aktywów wszystkich systemów ICT, zależności i przepływów danych.

- Metodologię oceny ryzyka z regularnymi przeglądami.

- Procedury wykrywania, klasyfikacji i reagowania na incydenty.

- Plany ciągłości działania i odzyskiwania po awarii

Testy penetracyjne

DORA wymaga regularnych testów odporności cyfrowej (Artykuły 24-27). Dla platform tokenizacji oznacza to:

- Coroczne testy penetracyjne wszystkich systemów dostępnych z zewnątrz.

- Testy penetracyjne oparte na zagrożeniach (TLPT) dla znaczących podmiotów – symulowanie rzeczywistych scenariuszy atakujących na Twoje smart kontrakty, API i infrastrukturę.

- Audyty smart kontraktów jako część zakresu testów bezpieczeństwa. Chociaż DORA nie wymaga wprost audytów smart kontraktów, regulatorzy coraz częściej oczekują ich jako części dowodów odporności operacyjnej.

Zarządzanie ryzykiem stron trzecich

Jeśli Twoja platforma polega na zewnętrznych usługach jak dostawcach oracle’i, custodianach, node’ach blockchain, infrastrukturze chmurowej – DORA wymaga udokumentowanego nadzoru nad tymi krytycznymi dostawcami, w tym:

- Postanowień kontraktowych dotyczących praw audytu i powiadomień o incydentach.

- Strategii wyjścia dla każdego krytycznego dostawcy.

- Oceny ryzyka koncentracji (np. zależność od jednego dostawcy chmury lub oracle’a).

Raportowanie incydentów

Poważne incydenty związane z ICT muszą być raportowane do właściwego organu. Zbuduj automatyczne wykrywanie i klasyfikację incydentów, które mogą generować raporty w formacie oczekiwanym przez Twój NCA.

Deliverable inżynierski: Framework odporności operacyjnej obejmujący zarządzanie ryzykiem ICT, harmonogramy testów, dokumentację nadzoru nad stronami trzecimi i pipeline’y raportowania incydentów. To infrastruktura i procesy, nie tylko kod.

6. Integracja AML i Travel Rule

Transfer of Funds Regulation (TFR) „Travel Rule” dotyczy wszystkich transferów kryptoaktywów przetwarzanych przez podmioty regulowane pod MiCA. Każdy transfer musi zawierać informacje o nadawcy i beneficjencie.

Wiązanie tożsamości on-chain

Twoja platforma potrzebuje mechanizmu kojarzącego adresy on-chain ze zweryfikowanymi danymi tożsamości. Nie oznacza to umieszczania PII on-chain, raczej utrzymywanie off-chain’owej bazy tożsamości połączonej z adresami on-chain poprzez:

- Rejestr claim’ów (on-chain’owe mapowanie adresów do hashy atestacji tożsamości).

- Integrację z dostawcą KYC/KYB do weryfikacji tożsamości.

- Protokół Travel Rule compliance (taki jak TRISA, Shyft lub Notabene) do wymiany informacji między VASP.

Monitoring transakcji

Poza tożsamością, Twoja platforma musi implementować monitoring transakcji w czasie rzeczywistym dla:

- Screeningu sankcji względem list sankcyjnych UE i międzynarodowych.

- Wykrywania podejrzanych wzorców transakcji (strukturowanie, szybki ruch środków, interakcja z mikserami).

- Automatycznego generowania SAR (Suspicious Activity Report) dla Twojego zespołu compliance.

Deliverable inżynierski: Infrastruktura wiązania tożsamości (rejestr claim’ów + integracja KYC), integracja protokołu Travel Rule i pipeline monitoringu transakcji z automatycznym alertingiem.

7. Standardy danych i raportowanie regulacyjne

MiCA wprowadza specyficzne wymagania formatów danych, które Twoja platforma musi obsługiwać.

Rejestrowanie ksiąg zleceń

Jeśli Twoja platforma obsługuje platformę obrotu, ESMA wymaga przechowywania zapisów ksiąg zleceń w standardowym, maszynowo odczytywalnym schemacie JSON. ESMA opublikowała dokładne specyfikacje schematu JSON. Twój silnik platformy musi logować wszystkie zlecenia i transakcje w tym formacie, umożliwiając spójne raportowanie i wymianę danych z właściwymi organami.

Rejestr white paperów

Twoja platforma musi utrzymywać rejestr wszystkich opublikowanych white paperów i zapewnić, że pozostają dostępne i aktualne. Wszelkie istotne zmiany wymagają zaktualizowanej publikacji white paperu i notyfikacji NCA w wyznaczonym terminie.

Bieżące ujawnienia

Emitenci ART i EMT muszą publikować regularne raporty transparentności zawierające skład rezerw, statystyki wykupu i wyniki audytów. Zbuduj automatyczne generowanie raportów powiązane z Twoimi systemami zarządzania rezerwami i obrotu.

Deliverable inżynierski: Pipeline danych produkujący zgodne z ESMA JSON-y dla ksiąg zleceń, automatyczne zarządzanie cyklem życia white paperów i generowanie okresowych raportów ujawnień.

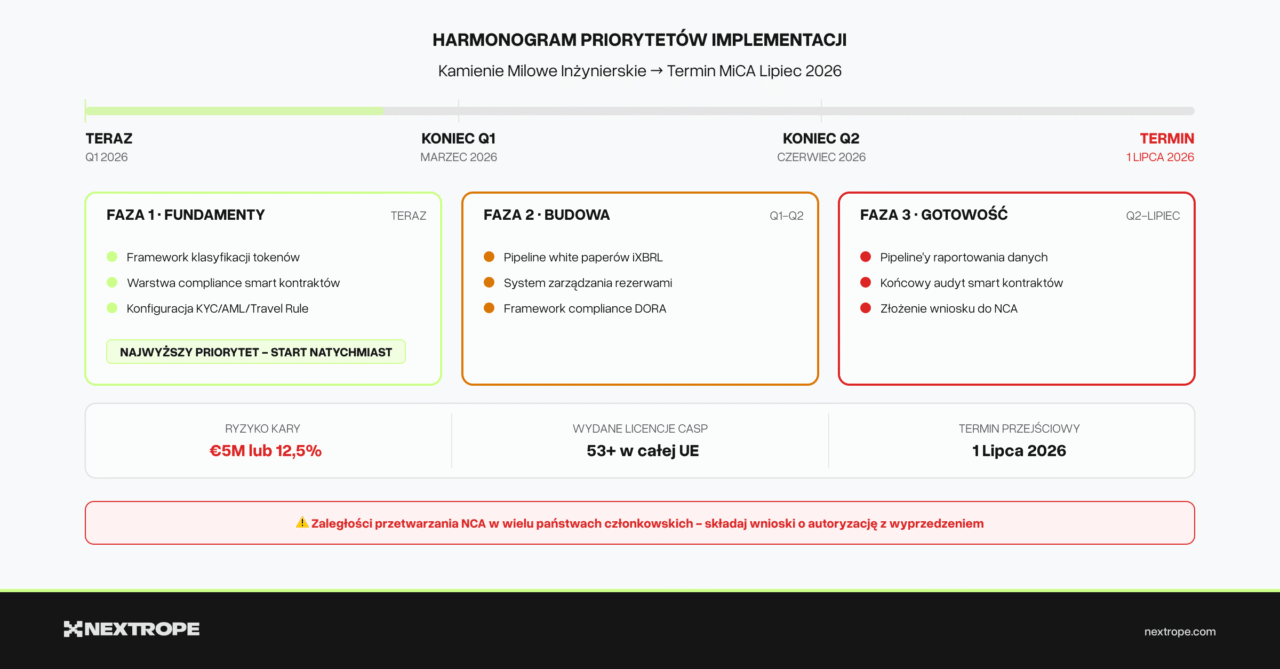

8. Macierz priorytetów implementacji

Z twardym terminem na lipiec 2026, oto jak planować implementację:

Natychmiast (Teraz – Q1 2026)

- Framework klasyfikacji tokenów – zdefiniuj, do jakiej kategorii MiCA należy każdy token. Każda kolejna decyzja od tego zależy.

- Warstwa compliance smart kontraktów – restrykcje transferów, egzekwowanie whitelisty, prawa do wycofania. To Twój fundament.

- Integracja KYC/AML – Travel Rule compliance nie da się dobudować później. Wbuduj go w infrastrukturę tożsamości od pierwszego dnia.

Krótkoterminowo (Q1 – Q2 2026)

- Pipeline iXBRL white paperów – wymagania formatowania ESMA obowiązują. Zbuduj lub zintegruj narzędzia teraz, aby uniknąć wąskich gardeł ręcznej konwersji przy starcie.

- System zarządzania rezerwami (jeśli emiujesz ART/EMT) – integracja z custodianem, monitoring pokrycia, flow’y wykupu.

- Infrastruktura compliance DORA – dokumentacja frameworku ryzyka ICT, harmonogram testów penetracyjnych, oceny ryzyka stron trzecich.

Przed startem (Q2 – Lipiec 2026)

- Pipeline’y raportowania danych – schematy JSON ESMA dla ksiąg zleceń, automatyzacja okresowych ujawnień.

- System raportowania incydentów – automatyczne wykrywanie i generowanie raportów w formacie NCA.

- Audyt smart kontraktów – końcowy audyt bezpieczeństwa obejmujący całą logikę compliance. To zarówno wymóg DORA, jak i praktyczna konieczność.

- Zaangażowanie NCA – złóż wniosek o autoryzację z dużym wyprzedzeniem przed terminem. Krajowe organy nadzoru już raportują zaległości w przetwarzaniu.

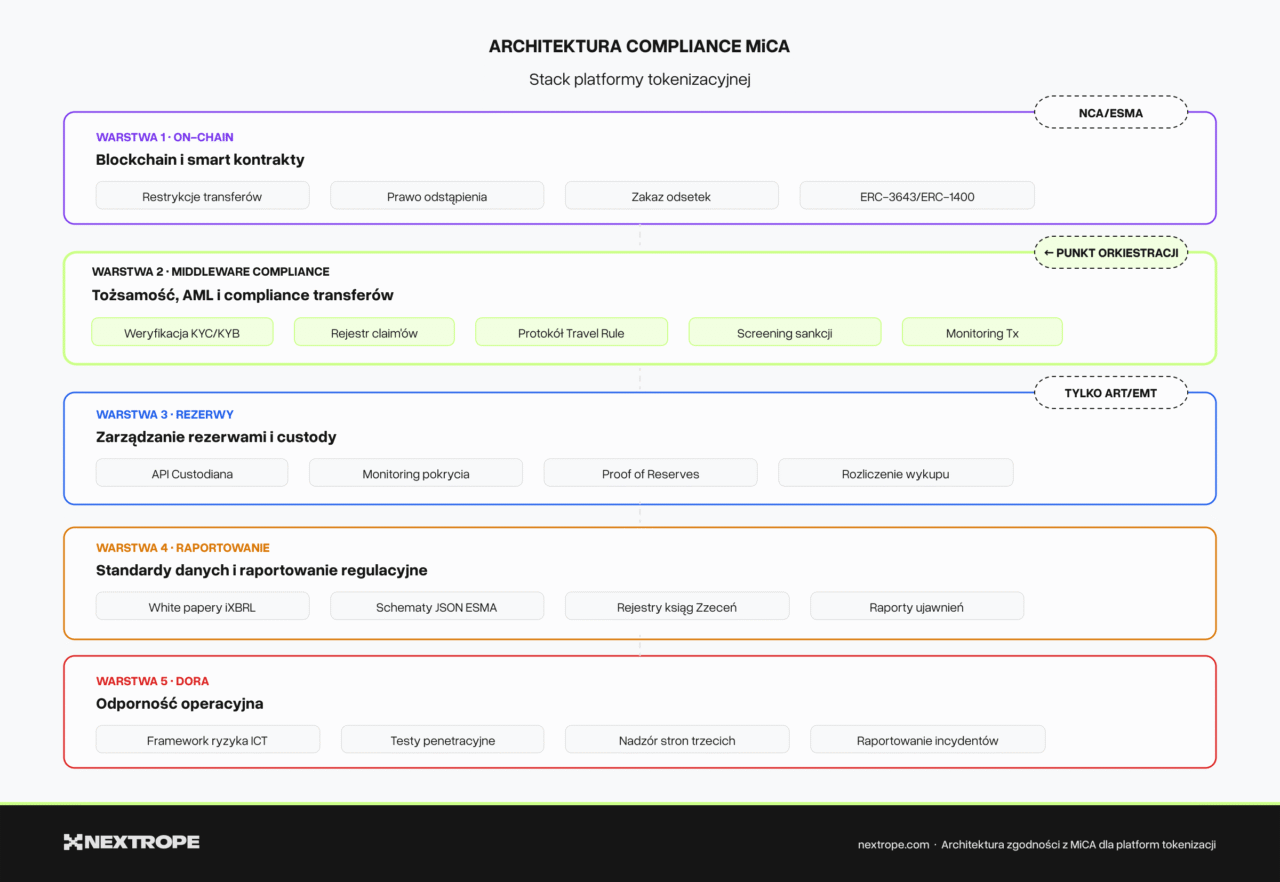

9. Stack compliance: Jak wszystko współgra

Platforma tokenizacji zgodna z MiCA to nie monolityczna aplikacja. To stack wyspecjalizowanych komponentów, z których każdy adresuje konkretne wymaganie regulacyjne:

Warstwa 1: Blockchain i smart kontrakty – Kontrakty tokenowe z wbudowanymi hookami compliance (restrykcje transferów, prawa do wycofania, zakaz odsetek). Standardy jak ERC-3643 lub ERC-1400 dają przewagę na starcie, ale personalizowana logika jest zawsze potrzebna.

Warstwa 2: Middleware tożsamości i compliance – Off-chain’owa weryfikacja tożsamości (KYC/KYB), on-chain’owy rejestr claim’ów, integracja protokołu Travel Rule, screening sankcji i monitoring transakcji.

Warstwa 3: Rezerwy i custody – Integracja API custodiana, śledzenie rezerw w czasie rzeczywistym, generowanie proof-of-reserves, rozliczenie wykupu. Istotne tylko dla emitentów ART/EMT.

Warstwa 4: Dane i raportowanie – Generowanie white paperów iXBRL, logowanie ksiąg zleceń w JSON ESMA, raporty okresowych ujawnień, pipeline raportowania incydentów.

Warstwa 5: Odporność operacyjna (DORA) – Framework zarządzania ryzykiem ICT, program testów penetracyjnych, nadzór nad stronami trzecimi, systemy ciągłości działania.

Każda warstwa może być budowana niezależnie, ale muszą się czysto integrować. Middleware compliance (Warstwa 2) jest punktem orkiestracji – mediuje między logiką tokenową on-chain a off-chain’owymi wymaganiami regulacyjnymi.

Co to oznacza dla Twojej platformy

Compliance z MiCA to nie ćwiczenie z checklisty – to decyzja architektoniczna kształtująca całą Twoją platformę. Zespoły, które traktują compliance jako pierwszoklasowe wyzwanie inżynierskie, a nie prawny afterthought, dostarczą szybciej i z mniejszą liczbą kosztownych przepisywań.

Wymagania techniczne są konkretne i implementowalne. White papery iXBRL mają opublikowaną taksonomię. Schematy JSON dla ksiąg zleceń są wyspecyfikowane. Wzorce restrykcji transferów są dobrze rozumiane w standardach jak ERC-3643. Systemy weryfikacji rezerw mają sprawdzone architektury. Nic z tego nie wymaga wynajdywania nowej technologii – wymaga zdyscyplinowanej implementacji znanych wzorców w ramach frameworku regulacyjnego.

Jeśli Twój zespół buduje platformę tokenizacji celującą w rynki UE, praca inżynierska zaczyna się teraz. Termin lipiec 2026 to nie data startu, a moment, po którym działanie bez pełnej zgodności niesie kary do €5 milionów lub 12,5% rocznego obrotu, potencjalne cofnięcie licencji i osobistą odpowiedzialność kadry zarządzającej.

Nextrope buduje platformy tokenizacji zgodne z MiCA dla instytucji finansowych w całej Europie. Od architektury smart kontraktów i middleware’u compliance po systemy zarządzania rezerwami. Nasz zespół inżynierski dostarczył instytucjonalnej jakości infrastrukturę blockchain dla klientów, w tym Alior Bank i SOIL. Skontaktuj się z nami, aby omówić wymagania Twojej platformy tokenizacji.